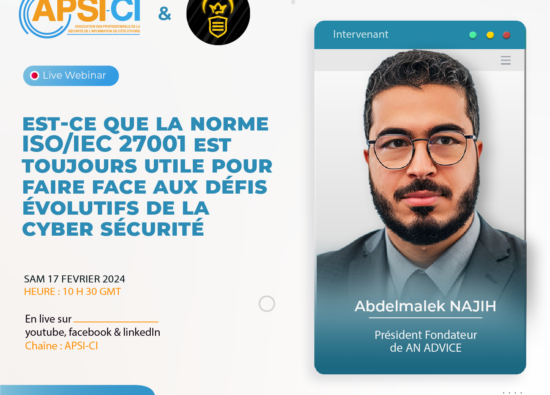

La norme ISO 27001 aide-t-elle vraiment à renforcer la sécurité de l’information dans un contexte de menaces de plus en plus évoluées ?

La norme ISO 27001 aide-t-elle vraiment à renforcer la sécurité de l’information dans un contexte de menaces de plus en